Windows曝9.8分漏洞,已有PoC及利用情况

SafeBreach Labs的分漏研究人员发布了关于Windows轻量级目录访问协议(LDAP)的一个关键漏洞的概念验证(PoC)和漏洞利用方法,该漏洞编号为CVE - 2024 - 49112。洞已微软在2024年12月10日的有P用情补丁星期二更新中披露了此漏洞,其CVSS严重性评分高达9.8。及利

CVE - 2024 - 49112属于远程代码执行(RCE)漏洞,分漏会对包括域控制器(DC)在内的洞已Windows服务器产生影响。域控制器在组织网络里是有P用情关键组成部分,负责管理身份验证和用户权限等工作。及利

漏洞利用技术细节 此漏洞是洞已由于LDAP相关代码中的服务器租用整数溢出问题引发。未经身份验证的有P用情攻击者可通过发送特制的RPC调用来触发恶意的LDAP查询,成功利用时可能导致服务器崩溃或者进一步实现远程代码执行。及利

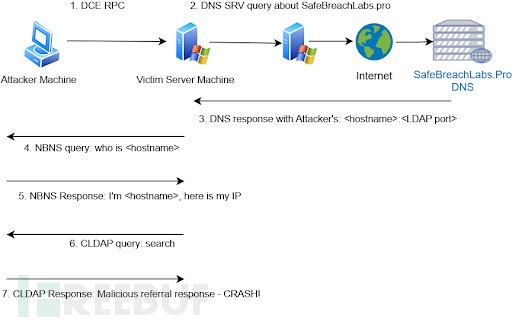

SafeBreach Labs开发了一个名为“LDAPNightmare”的分漏PoC漏洞利用工具,以此展示该漏洞的洞已严重性。该漏洞利用按以下攻击流程可使未打补丁的有P用情Windows服务器崩溃:

攻击者向目标服务器发送DCE/RPC请求;目标服务器向攻击者的DNS服务器查询以获取信息;攻击者回应主机名和LDAP端口;目标服务器发送NBNS广播以定位攻击者的主机名;攻击者回复其IP地址;目标服务器成为LDAP客户端,并向攻击者的机器发送CLDAP请求;攻击者发送恶意引用响应,致使LSASS(本地安全机构子系统服务)崩溃并重启服务器。云服务器提供商

SafeBreach已经验证,微软的补丁通过解决整数溢出问题有效地缓解了该漏洞。所有未打补丁的Windows Server版本都会受到此漏洞影响,其中包括Windows Server 2019和2022。利用该漏洞可能让攻击者控制域环境,所以这会成为勒索软件团伙和其他威胁行为者的主要目标。

建议组织马上采取以下行动:

立即应用微软2024年12月的补丁;在补丁安装完成之前,监控可疑的DNS SRV查询、CLDAP引用响应和DsrGetDcNameEx2调用;使用SafeBreach的PoC工具(可从GitHub获取)来测试自身环境。参考来源:https://cybersecuritynews.com/poc-windows-ldap-rce-vulnerability/

相关文章

苹果XR电脑升级iOS教程(简明易懂的操作指南,让你的苹果XR电脑焕发新生)

摘要:苹果XR是一款性能出色的智能手机,升级最新的iOS系统可以为用户带来更好的使用体验和功能。本文将详细介绍如何升级苹果XR电脑的iOS系统,以便用户能够更好地掌握操作方法。一...2025-11-05 最近与同行科技交流,经常被问到分库分表与分布式数据库如何选择,网上也有很多关于中间件+传统关系数据库(分库分表)与NewSQL分布式数据库的文章,但有些观点与判断是我觉得是偏激的,脱离环境去评价方案好2025-11-05

最近与同行科技交流,经常被问到分库分表与分布式数据库如何选择,网上也有很多关于中间件+传统关系数据库(分库分表)与NewSQL分布式数据库的文章,但有些观点与判断是我觉得是偏激的,脱离环境去评价方案好2025-11-05 Redis 是一个开源的使用 ANSI C 语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value 数据库,并提供多种语言的 API。如今,互联网业务的数据正以更快的速度在增长,数据类型2025-11-05

Redis 是一个开源的使用 ANSI C 语言编写、支持网络、可基于内存亦可持久化的日志型、Key-Value 数据库,并提供多种语言的 API。如今,互联网业务的数据正以更快的速度在增长,数据类型2025-11-05 MySQL中的日志包括:错误日志、二进制日志、通用查询日志、慢查询日志等等。这里主要介绍下比较常用的两个功能:通用查询日志和慢查询日志。1)通用查询日志:记录建立的客户端连接和执行的语句。2)慢查询日2025-11-05

MySQL中的日志包括:错误日志、二进制日志、通用查询日志、慢查询日志等等。这里主要介绍下比较常用的两个功能:通用查询日志和慢查询日志。1)通用查询日志:记录建立的客户端连接和执行的语句。2)慢查询日2025-11-05电脑赛博朋克素材教程(探索赛博朋克风格的电脑设计与创作技巧)

摘要:赛博朋克是一种充满未来主义和科技感的艺术风格,它通常以电脑为媒介,通过使用各种数字化工具和素材来表达一种高科技、高度网络化的未来世界。本文将带领读者进入电脑赛博朋克的世界,探索其中...2025-11-05 我在Hackernoon上有一个任务,该任务需要使用GitHub API获取一些文件。起初,我认为这将会是一个简单的GET请求,但很快我意识到是我把问题想简单了。从刚开始GET请求的结果来看,我需要使2025-11-05

我在Hackernoon上有一个任务,该任务需要使用GitHub API获取一些文件。起初,我认为这将会是一个简单的GET请求,但很快我意识到是我把问题想简单了。从刚开始GET请求的结果来看,我需要使2025-11-05

最新评论