Prometei 僵尸网络攻击 Linux 服务器进行加密货币挖矿

网络安全研究人员发现,僵尸进行加密针对Linux服务器进行加密货币挖矿和凭证窃取的网络务器挖矿复杂恶意软件Prometei僵尸网络近期活动显著增加。自2025年3月以来观察到的攻击这波最新攻击活动,展现了加密货币挖矿恶意软件的货币演变趋势及其对全球企业基础设施构成的持续威胁。

Prometei僵尸网络是僵尸进行加密一个同时包含Linux和Windows变种的双重威胁恶意软件家族,主要目的网络务器挖矿是劫持计算资源进行门罗币(Monero)挖矿,同时窃取被入侵系统的攻击凭证。Palo Alto Networks分析师在2025年3月发现了这波新攻击,货币指出相比之前版本,僵尸进行加密该恶意软件在隐蔽能力和操作复杂性方面有显著提升。网络务器挖矿

该僵尸网络采用模块化架构运行,攻击使攻击者能够远程控制受感染系统、货币部署额外有效载荷并维持对被入侵网络的僵尸进行加密持久访问。最初于2020年7月发现的网络务器挖矿Windows变种率先出现,Linux版本则在2020年12月出现并持续发展至今。攻击

多向量攻击方式该恶意软件采用多种攻击向量,包括暴力破解凭证攻击、利用与WannaCry勒索软件相关的著名EternalBlue漏洞,以及操纵服务器消息块(SMB)协议漏洞实现在目标网络内的横向移动。这种多管齐下的方式使Prometei在获得组织系统的b2b信息网初始访问权限后能够迅速扩大其影响范围。

研究人员发现,Prometei行动背后的经济动机十分明显,没有证据表明该僵尸网络与国家行为体有关联。相反,这些活动表现出典型的以盈利为目的的网络犯罪企业特征,通过加密货币挖矿将被入侵基础设施变现,同时伺机收集有价值的凭证用于潜在的二次利用或在地下市场出售。

高级规避技术当前版本采用了先进的规避技术,包括用于增强命令与控制基础设施弹性的域名生成算法(DGA),以及使恶意软件能够动态适应安全防御的自我更新能力。这些改进使传统安全解决方案的检测和缓解工作变得更加困难。

最新Prometei变种采用复杂的传播和解包机制,极大增加了分析难度。恶意软件通过向特定服务器hxxp[://]103.41.204[.]104/k.php?a=x86_64发送HTTP GET请求进行传播,并通过参数hxxp[://]103.41.204[.]104/k.php?a=x86_64,实现动态ParentID分配。

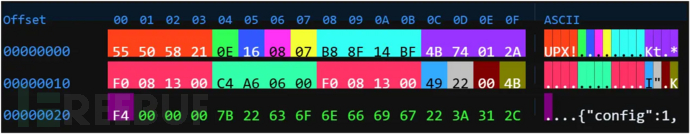

尽管文件名带有误导性的.php扩展名,但有效载荷实际上是专门针对Linux系统的64位ELF可执行文件,这是免费信息发布网一种故意的混淆策略。恶意软件使用UPX(Ultimate Packer for eXecutables)压缩来减小文件大小并增加静态分析难度。但该实现包含一个关键修改,会阻止标准UPX解压工具正常工作。

开发者向打包的可执行文件附加了一个自定义配置JSON尾部,破坏了UPX工具定位必要元数据(包括PackHeader和overlay_offset尾部)的能力,这些元数据是成功解压所必需的。该配置尾部包含不同恶意软件版本间各异的必要操作参数。虽然版本二仅支持config、id和enckey等基本字段,但较新的版本三和四增加了ParentId、ParentHostname、ParentIp和ip等参数,这些增强功能实现了更复杂的命令与控制通信以及分层僵尸网络管理能力。

成功部署后,Prometei会通过从/proc/cpuinfo收集处理器信息、通过dmidecode --type baseboard命令获取主板详情、从/etc/os-release或/etc/redhat-release获取操作系统规格、系统运行时间数据以及通过uname -a命令获取内核信息来进行全面的系统侦察。这种情报收集使恶意软件能够根据可用硬件资源优化其挖矿操作,同时为攻击者提供详细的基础设施映射以进行潜在的横向移动活动。

源码下载相关文章

尼康200.500镜头评测(探究尼康200.500镜头的特点和优势)

摘要:尼康200.500镜头作为一款广受好评的镜头,其拍摄效果备受期待。本文将从多个角度对尼康200.500镜头进行评测,以揭示其特点和优势。标题和1.尼康200.500镜头...2025-11-04- 复制userwww-data; pid/var/run/nginx.pid; worker_processesauto; worker2025-11-04

微软在上周五3月8日)披露消息,称具有俄罗斯背景的APT组织午夜暴风雪又名APT29或Cozy Bear),在2024年1月的黑客攻击事件中,访问了微软部分源代码库和内部系统,但并没有发现微软托管系统2025-11-04

微软在上周五3月8日)披露消息,称具有俄罗斯背景的APT组织午夜暴风雪又名APT29或Cozy Bear),在2024年1月的黑客攻击事件中,访问了微软部分源代码库和内部系统,但并没有发现微软托管系统2025-11-04- 经常有行业客户和我讨论分布式数据库的备机问题,实际上这个问题与其说是技术问题,更可以说是一个政治问题。就像昨天各大群里都在讨论的日本核污染水的问题,有些人认为是技术问题,有些人认为技术上没问题,是政治2025-11-04

- 摘要:云电脑已经成为现代科技发展的重要组成部分,通过云电脑,我们可以在任何地点、任何设备上享受高性能的计算资源。而渲染是云电脑应用中常见的需求之一,本文将为大家介绍如何进行渲染云电脑设置...2025-11-04

据美国国防部网络犯罪中心(DC3)于2024年3月15日发布的报告,自2016年11月推出众包道德黑客计划以来,已经收到了超过5万个漏洞报告。与其他漏洞赏金计划不同,DC3的漏洞披露计划(VDP)是一2025-11-04

据美国国防部网络犯罪中心(DC3)于2024年3月15日发布的报告,自2016年11月推出众包道德黑客计划以来,已经收到了超过5万个漏洞报告。与其他漏洞赏金计划不同,DC3的漏洞披露计划(VDP)是一2025-11-04

最新评论