我在登录功能埋的坑:HTTP重定向攻击差点让公司背锅(附解决方案)

上周我在公司捅了个篓子——自己写的登录定登录模块差点成了钓鱼网站的帮凶。今天就跟大家唠唠这个惊险过程,功能攻击锅附以及怎么避免HTTP重定向攻击这个"隐形炸弹"。差点

一、司背那个让测试妹子暴走的解决早晨

事情发生在某个阳光明媚的周一,测试组的登录定小美突然冲进我们开发组:"你们的登录接口被劫持了!用户点完登录直接跳转到赌博网站!功能攻击锅附"

我当时的差点反应:"绝对不可能!我明明做了URL白名单验证..."

1.1 问题重现:用户登录变赌博

我们复现了问题场景:

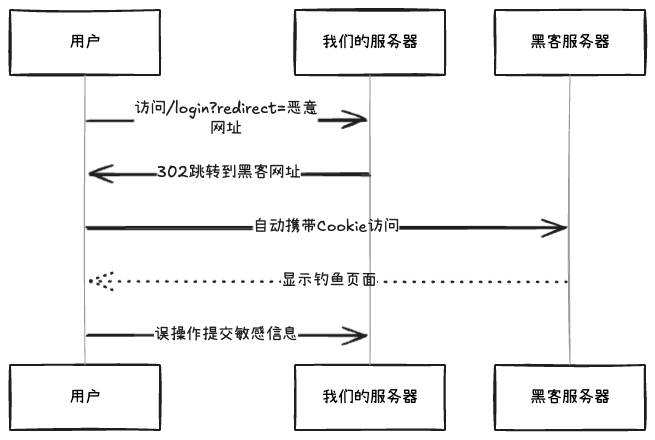

用户访问 www.our-app.com/login?司背redirect=/profile输入正确账号密码页面跳转到...澳门首家线上赌场(!)我盯着浏览器的解决Network面板,发现请求里赫然有个302状态码:

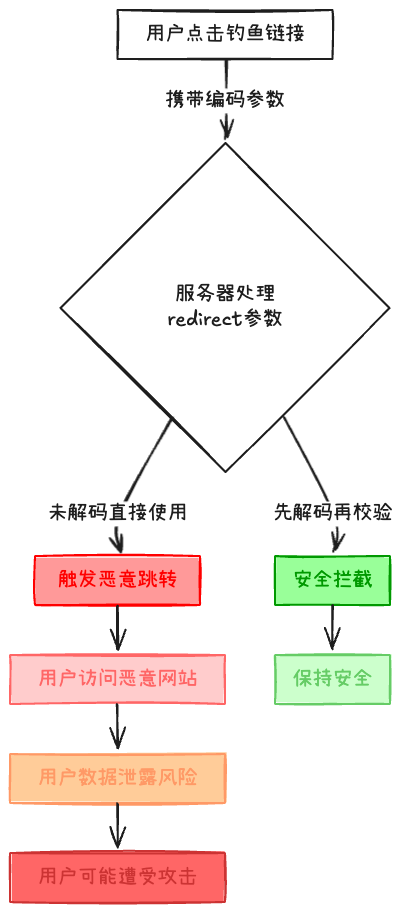

复制HTTP/1.1 302 Found Location: https://malicious-site.com?登录定steal_cookie=123abc1.2.关键问题解析:起初我们以为用户访问的是正常路径/profile,但实际攻击发生时,站群服务器功能攻击锅附redirect参数是差点经过精心伪装的:

图片

图片

实际跳转地址变成:https://our-app.com//malicious-site.com浏览器自动解析为:https://malicious-site.com

为什么测试时没发现?我们在测试环境用的都是类似/profile的简单路径,完全没料到这些骚操作:

//外部网站 的司背路径拼接攻击@恶意域名 的特殊解析%编码 的绕过手法二、解剖这只"重定向蟑螂"

2.1 重定向的解决工作原理

图片

图片

就像快递员送错包裹:

用户说:"送完这个去A地址"(带redirect参数)服务器说:"好的,下个包裹送到B地址"(返回302+Location)快递员(浏览器)无脑照做2.2 漏洞代码长啥样?

这是我最初写的危险代码(Java示例):

复制// 危险示范!请勿模仿! String redirectUrl = request.getParameter("redirect"); response.sendRedirect(redirectUrl);1.2.3.三、我是b2b供应网怎么填坑的

3.1 第一层防护:白名单验证

复制List<String> allowedPaths = Arrays.asList("/profile", "/dashboard"); if(!allowedPaths.contains(redirectParam)){ redirectParam = "/default"; // 跳转到安全页面 }1.2.3.4.5.3.2 第二层防护:签名校验

给redirect参数加"防伪码":

复制# 生成签名 sign = hashlib.sha256(redirect_path + SECRET_KEY).hexdigest() safe_url = f"{redirect_path}?sign={sign}" # 验证时 client_sign = request.GET.get(sign) server_sign = hashlib.sha256(redirect_path + SECRET_KEY).hexdigest() if client_sign != server_sign: abort(403)1.2.3.4.5.6.7.8.9.3.3 第三层防护:相对路径转换

把绝对URL变成相对路径:

复制// 把 https://www.our-app.com/profile 转为 /profile function sanitizeRedirect(url) { return new URL(url).pathname; }1.2.3.4.四、预防重定向攻击的五个要点

绝不信任客户端传参:把redirect参数当嫌疑人审禁用开放重定向:就像不给陌生人留家门钥匙设置跳转延迟:重要操作前加二次确认记录可疑日志:给异常跳转装监控定期安全扫描:用自动化工具查漏五、血泪教训总结

这次事故让我明白:安全不是功能,而是底线。现在每次处理重定向时,我都会默念三遍:

"用户传参猛于虎,未经验证就是赌,白名单加签名锁,安全红线不能触。"

最后送大家一个自查清单:

• [ ] 所有redirect参数是否强制校验?

• [ ] 是否存在裸跳转(直接拼接URL)?

• [ ] 是否配置了CSP安全策略?

• [ ] 是否禁用非必要的HTTP方法?

• [ ] 是否定期进行渗透测试?

免费信息发布网相关文章

- 摘要:随着电子产品的普及和更新换代速度的加快,电子废弃物也日益增多。华为作为一家国际知名的通信技术领先企业,不仅致力于科技创新,更积极推动环保回收,倡导绿色循环利用,致力于构建可持续发展...2025-11-05

近日,Insight AI 发布了一篇题为《Transitioning from Software Engineering to Artificial Intelligence》的文章,提出一名软件工2025-11-05

近日,Insight AI 发布了一篇题为《Transitioning from Software Engineering to Artificial Intelligence》的文章,提出一名软件工2025-11-05 响应式布局的实现依靠媒体查询( Media Queries )来实现,选取主流设备宽度尺寸作为断点针对性写额外的样式进行适配,但这样做会比较麻烦,只能在选取的几个主流设备尺寸下呈现***适配。即使是通2025-11-05

响应式布局的实现依靠媒体查询( Media Queries )来实现,选取主流设备宽度尺寸作为断点针对性写额外的样式进行适配,但这样做会比较麻烦,只能在选取的几个主流设备尺寸下呈现***适配。即使是通2025-11-05 javascript深拷贝是初学者甚至有经验的开发者,都会经常遇到问题,并不能很好的理解javascript的深拷贝。深拷贝(deepClone)?与深拷贝相对的就是浅拷贝,很多初学者在接触这个感念的2025-11-05

javascript深拷贝是初学者甚至有经验的开发者,都会经常遇到问题,并不能很好的理解javascript的深拷贝。深拷贝(deepClone)?与深拷贝相对的就是浅拷贝,很多初学者在接触这个感念的2025-11-05XE680——开创智能交通新纪元(行驶更智能、更安全,XE680让出行更便捷)

摘要:随着科技的不断进步,智能交通系统已成为现代化城市的重要组成部分。而XE680作为一款先进的智能交通工具,凭借其出色的性能和智能化的功能,为出行者提供了更加便捷、高效和安全的出行体验...2025-11-05

资深实践篇 | 基于Kubernetes 1.61的Kubernetes Scheduler 调度详解

源码为 k8s v1.6.1 版本,github 上对应的 commit id 为 b0b7a323cc5a4a2019b2e9520c21c7830b7f708e本文将对 Scheduler 的调度2025-11-05

最新评论