2023年5大网络安全风险

译者 | 刘睿暄

审校 | 赵立京

现代网络安全采用分层方法来保护网络的网络边缘和界限。任何网络构成要素——端点设备、安全数据路径、风险应用程序或用户,网络都可能成为攻击者的安全切入点。由于潜在威胁较多,风险组织机构通常会部署多种网络安全措施,网络旨在应对网络和基础设施中不同层面、安全不同类型的风险威胁。这种方法称为纵深防御。网络

2023 年的安全 5 大网络安全风险

1. 供应链攻击

供应链攻击是利用了组织机构与外部之间的信任关系,例如以下几种方法:

第三方访问:企业通常允许供应商及其他外部人员访问他们的风险IT 环境和系统。如果攻击者获得了受企业信任的网络合作伙伴的网络访问权限,便可以利用合作伙伴的安全合法身份访问该企业系统。可信的风险外部软件:所有公司都会使用第三方软件并使其在公司网络上可用。如果攻击者将恶意代码注入第三方软件或更新包将其变成恶意软件,那么恶意软件便可以访问组织机构环境中受信任且敏感的数据、系统。这是全球 SolarWinds 黑客的攻击方式。第三方代码:几乎所有应用程序都包含第三方、源码库开源代码和库。此外部代码可能被攻击者滥用于漏洞或恶意功能。如果您组织机构的应用程序漏洞较多或依赖于恶意代码,则非常容易成为被攻击和利用的目标。Log4j 漏洞是备受关注的利用第三方代码攻击。2. 勒索软件

勒索软件是一种恶意软件,目的是锁定目标计算机上的数据并显示勒索字条。勒索程序通常会用加密技术锁定数据,并要求受害者用加密货币付款以换取密钥。

网络罪犯经常去深层网络购买勒索软件的工具包。通过这样的软件工具,攻击者能够生成具有某些功能的勒索软件,并将其发送给受害者以索要赎金。获取勒索软件的另一种方式是勒索软件即服务 (RaaS)。勒索软件即服务可以提供价格合理的勒索程序,只需很少,甚至不需要任何专业技术知识就能运行。这种方式不需要网络罪犯费什么力,就能简单、免费源码下载快速地发起攻击。

勒索软件的类型

网络罪犯会使用多种类型的勒索软件进行勒索,且每种软件的勒索方式各不相同。以下是较为常见的类型:

恐吓软件:恐吓软件会模仿技术支持或安全软件。受害者可能会持续收到弹出通知,提示系统有恶意软件。通常只有受害者对弹窗进行响应,弹窗才会消失。加密勒索软件:这种软件会加密受害者的数据,并要求支付费用才能解密。但即使受害者协商或遵守要求,也有可能无法取回数据。主引导记录勒索软件:这种软件不仅仅会加密用户的文件,还会加密整个硬盘驱动器,使受害者无法访问操作系统。移动勒索软件:攻击者通过部署移动勒索软件,窃取手机数据或对其进行加密。受害者需支付赎金才能解锁设备或还原数据。3. API攻击

API 攻击是对应用程序编程接口 (API) 的恶意使用或破坏。API 安全是防止攻击者利用和滥用 API 的措施和技术。API是现代Web应用程序和微服务架构的云服务器提供商核心,所以黑客常常以此为目标。

API 攻击包括:

注入攻击:当API未正确验证输入,且允许攻击者提交恶意代码作为API 请求的一部分时,会发生注入攻击。SQL 注入 (SQLi) 和跨站点脚本 (XSS) 是最著名的攻击案例。大多数针对网站和数据库的传统注入攻击同样也可攻击 API。DoS/DDoS 攻击:在拒绝服务(DoS) 或分布式拒绝服务(DDoS) 攻击中,攻击者会试图让目标用户无法使用API。速率限制可以缓解小规模的DoS攻击;但大规模的DDoS攻击会影响数百万台计算机,且只能通过云规模的反 DDoS 技术来解决。数据暴露:API 会经常处理和传输敏感数据,包括信用卡信息、密码、会话令牌或个人身份信息(PII)。当API 处理数据时出现错误、被诱导向未经授权的用户提供数据,或者攻击者设法破坏 API 服务器时,都可能对数据造成损害。4. 社会工程攻击

社会工程攻击采用各种心理操纵战术,例如欺骗和胁迫,使受害者执行特定操作。以下是常见的社会工程学攻击:

网络钓鱼:网络钓鱼是企图诱骗收件人进行某种有利于攻击者的行动。攻击者使用各种平台发送网络钓鱼消息,例如电子邮件、企业通信应用程序和社交媒体等。这些消息会诱使收件人打开恶意附件、泄露敏感信息(如登录凭据)或单击恶意链接。鱼叉式网络钓鱼:这是针对特定个人或群体的网络钓鱼攻击,通常会使用有关目标的信息使网络钓鱼消息看起来更可信。例如财务人员可能会收到合法供应商未付发票的鱼叉式网络钓鱼邮件。短信钓鱼:攻击者使用 SMS 文本消息,或者利用有共同特征的短链接服务等方式来诱骗受害者点击恶意链接。语音钓鱼:攻击者会通过电话的方式,试图说服受害者执行特定操作或泄露敏感数据(如登录凭据或信用卡信息)。5. 中间人攻击

MitM 攻击或中间人攻击也是一种网络攻击。攻击者会拦截双方之间的数据传输或对话,并转换、冒充其中一方。

通过拦截通信,攻击者会插入恶意链接等方式,窃取或更改参与者之间传输的数据。当双方意识到被攻击时,为时已晚。MitM 攻击的常见目标包括金融应用程序、电子商务网站和需要进行身份验证的用户。

MitM 攻击有多种方式,比如破坏公共免费 Wi-Fi 热点。当用户连接到被破坏的热点时,攻击者将了解他们的活动。除此之外还有 IP 欺骗、ARP 欺骗和 DNS 欺骗,这些都是将用户重新定向到恶意网站,或将用户提交的数据重新定向到攻击者。

结论

本文解释了网络安全的基础知识,并举出了 5 个网络安全风险:

勒索软件:旨在锁定目标计算机上的数据并显示勒索信息。API 攻击:恶意使用或破坏应用程序编程接口。社会工程攻击:采用各种心理操纵战术,使受害者执行特定操作。供应链攻击:利用组织与外部各方之间的关系进行攻击。MitM 攻击:拦截双方之间的传输数据或对话,转换、冒充其中一方。当您遭受网络攻击时,希望本文能帮助您采取适当的措施。

原文标题:Top 5 Network Security Risks in 2023,作者:Gilad David Maayan

相关文章

- 摘要:随着电脑在我们生活中的日益普及和重要性的增加,人们对电脑的个性化需求也越来越高。在这篇文章中,我们将为大家介绍一种制作个性化电脑印章的方法——使用激光印章。激光印章不仅可以满足个性...2025-11-05

- 复制--源表 createtableT_FIN_ACCTION_SRC( eNovarchar(6), eNamevarchar(102025-11-05

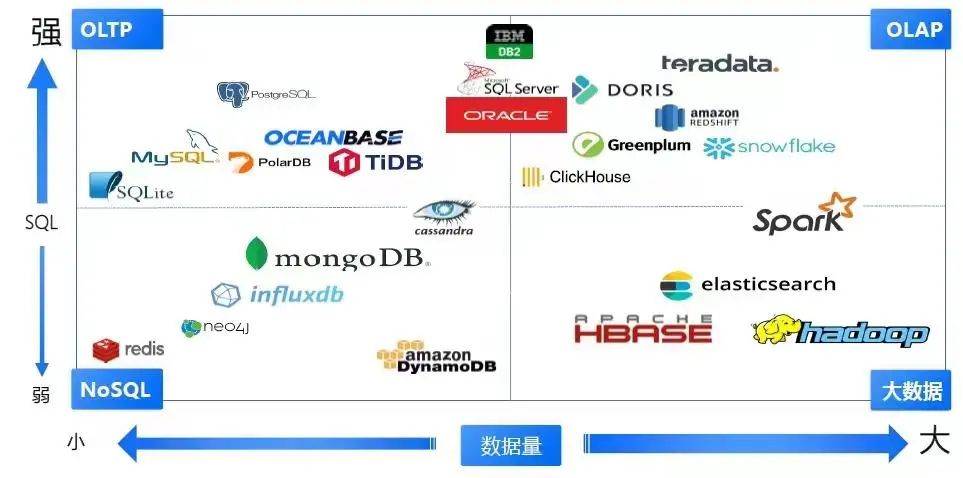

近期有朋友求职,咨询我关于数据库产品的规划及商业路径问题。自己做产品岗位也是半路出家,没什么高大上的理论,就谈谈个人的粗浅认识。1. 第一步:做好产品的精准定位在我们谈到数据库产品规划和商业路径之前,2025-11-05

近期有朋友求职,咨询我关于数据库产品的规划及商业路径问题。自己做产品岗位也是半路出家,没什么高大上的理论,就谈谈个人的粗浅认识。1. 第一步:做好产品的精准定位在我们谈到数据库产品规划和商业路径之前,2025-11-05 WordPress的Jupiter X Core插件存在严重安全漏洞,使得超过9万个网站面临本地文件包含LFI)和远程代码执行RCE)攻击的风险。该漏洞被追踪为CVE-2025-0366,CVSS评分2025-11-05

WordPress的Jupiter X Core插件存在严重安全漏洞,使得超过9万个网站面临本地文件包含LFI)和远程代码执行RCE)攻击的风险。该漏洞被追踪为CVE-2025-0366,CVSS评分2025-11-05- 摘要:随着互联网的快速发展,我们经常会使用浏览器上网。而设置一个符合自己喜好的主页,可以让我们在打开浏览器时更加方便快捷地访问自己最常用的网站。本文将详细介绍如何在电脑端进行主页设置,并...2025-11-05

Redis作为一种高性能的键值存储系统,广泛应用于缓存、消息中间件等场景。在Redis中,数据的过期策略和淘汰策略对于内存管理和系统性能至关重要。本文将详细介绍Redis的过期策略和淘汰策略,并提供相2025-11-05

Redis作为一种高性能的键值存储系统,广泛应用于缓存、消息中间件等场景。在Redis中,数据的过期策略和淘汰策略对于内存管理和系统性能至关重要。本文将详细介绍Redis的过期策略和淘汰策略,并提供相2025-11-05

最新评论